¡Ataques DDoS, zombies, haters y diversión sin igual!

¡Eeeeeeh tranquilitos, eh! ¿Chuiso ha muerto? ¿Desaparecido en cerveza? No hombre no, ¡estaba de parranda! Muy buenas a todos, en pleno Agostazo, en plenas vacaciones (bien merecidas) y en plena playa de Nerja, os traigo un post para todos los que estáis en casa en vez de estar gozando de una cerveza fresquita en la playa.

Presentaciones aparte, os cuento con detalle. Hoy vengo a hablaros de ataques DDoS, o lo que viene siendo «esos ataques juancker que te joden el blog por mandar miles de visitas de golpe». Yo he sufrido todo tipo de ataques: ataques personales, ataques automatizados más profesionales, intentos de ataques fallidos… Al final todos (menos los profesionales que buscan vulnerabilidades) suelen ser como cuando te pica el culo: te rascas un poco y se te acaba quitando, jejeje.

Cosillas que deberías saber sobre un DDoS

Antes de contaros el último ataque que tuve (tengo uno por semana aproximadamente, es lo que tiene estar en el foco de atención) hablaremos del objetivo que puede tener un ataque DDoS:

- ¿Te joden el SEO, puedes perder posicionamiento? Sí, pero tendrían que tumbarte el servidor durante, por lo menos, un par de días, así que suele ser una novatada eso de dosear para intentar hundir en las SERPs a un rival. Hay prácticas como dosear y luego pingear o «avisar» a Google para que el robot pase por la web y la vea caída, pero en serio, no funciona así de fácil jeje. He visto webs caídas durante 3 o 4 días y seguían rankeando igual en Google. En base a mi experiencia no tiene mucho sentido esto de dosear para des-rankear.

- ¿Te joden el negocio? Pues un poco, porque si tu web es un negocio, una tienda online o algo de lo cuál vivas, durante el tiempo que dure el ataque no conseguirás clientes, no tendrás ventas y no generarás dinero. Aparte necesitarás probablemente un experto para que pare el ataque, y si no tienes la suerte de tener un buen amigo que te ayude gratis (como lo tengo yo, aunque sea un poco troll) eso te costará más dinero. Dinero que dejas de ganar + dinero que necesitas para parar el ataque = putadón. En mi caso no vendo servicios directos en mi blog, así que son meros ataques personales que me paso por el beicon.

- ¿Te joden el hosting? Como he dicho arriba es algo temporal, y no tiene efectos crónicos sobre tu servidor. A menudo sufro ataques y ni siquiera me doy cuenta, jeje. Sí es posible que tu proveedor de hosting pueda cabrearse si ve que recibes muchos ataques y te pida amablemente que elijas otro servidor en las próximas 48 horas porque van a darte la patada.

- Entonces, ¿qué sentido tiene un ataque DDoS? En mi opinión le veo mucho sentido cuando tiene carácter reivindicativo y cuando se hace en pro de los derechos de las personas, o para luchar contra la opresión. Ejemplo: algunos de los doseos que suelen hacer el colectivo de Anonymous. Ole sus cojones. Por otro lado veo ataques DDoS sin mucho sentido, como algunos que recibo yo de gente que parece tener fijación conmigo porque el ataque en sí no tiene repercusión alguna más que intentar llamar mi atención 😎 Por último los ataques DDoS automatizados son como spider que van navegando por la inconmensurable red en busca de servidores que puedan atacar y luego vulnerar, y esos ataques lógicamente tienen claros objetivos ilegales: apropiarse de datos ajenos, infectar, chantajear, inyectar códigos, etc. Estos si que tienen repercusiones peligrosas.

¿Cómo te das cuenta?

Pues así me suelo dar cuenta yo. Imaginadme en la mesa del ordenador, bebé en brazo derecho y biberón en mano izquierda. Con cerveza en mesa (sorbiendo con pajita que sube el doble) y los ojos camaleónicos (uno mirando a la pantalla y el otro al niño, que a veces le meto el biberón por la nariz) de repente suena el móvil… ¡Me citan en un tweet! Allá voy yo con mi habilidad para desbloquear el patrón del móvil con el dedo gordo del pie y encontrarme algo así:

No puedo entrar a tu blog, está caido. Problema de hosting o ataque? @chuisochuisez

— Gonzalo Rodríguez B. (@GonzaloRBuyo) July 12, 2014

En ese momento es cuando bato varios récords del mundo simultáneamente:

- Inyectarle a presión un biberón de 12 onzas a un bebé de 9 meses: 3,7 segundos

- Colocar a un bebé en su cuna a 8,35 metros de distancia: 0,78 segundos

- Ingerir una cerveza de jarra con pajita: 2,30 segundos

Digital Ocean es muy buen hosting para un VPS, así que el motivo de que mi blog esté caído suele ser por ataques. Normalmente cuando sufro este tipo de ataques reinicio el servidor, transformo el foco del ataque de mi WordPress en una versión HTML o, en última instancia, realizo la llamada de emergencia a mi colega Julio Rodríguez Cruz:

Así que dije, venga Julio resuélveme la cuestión que me está bajando la bilirrubina, y en cosa de unos minutos el ataque fue neutralizado. Me picó la curiosidad cuando me dijo que no era el típico ataque que yo suelo sufrir (bastante simplón y para el cuál ya estoy preparado), así que ahí se incubó la idea de escribir este post 😎

Para que entendáis la naturaleza de este ataque que sufrí hace pocos días (el miércoles 13 de Agosto) os dejo la explicación redactada que le pedí a mi compi Julio.

Explicación del ataque DDoS por Julio Rodríguez

Cuando recibimos un ataque DDOS (Distributed Denial of Service) podemos diferenciarlos por dos métodos.

El primero y el que se dice que es «imparable» se trata de simular visitas reales para agotar la red, con un navegador por IP y actuando como si fuera un ordenador. Gracias a dios estos ataques poca gente los suele hacer dado que tienen que estar muy bien programados y no sirve bajarse cualquier botnet de Internet. En este caso lo que se tendría que disponer es de un firewall de red e intentar detectar a través de éste las IPs o contratar varios servidores y realizar balanceadores para que soporte las conexiones. Esto es jodío, chungo, chungo que te cagas.

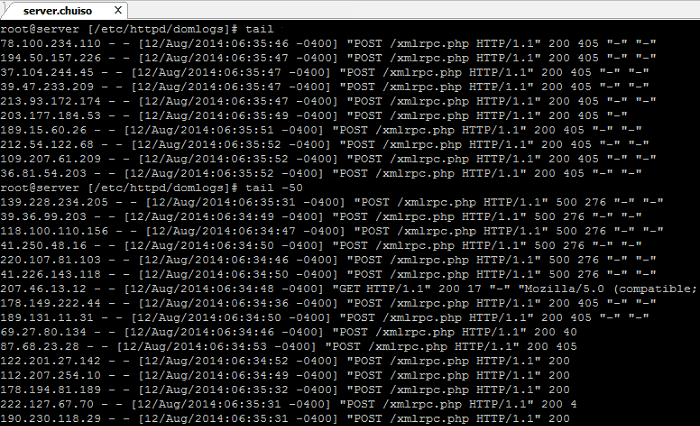

El segundo método y es el que sufrió el bastardo de Chuiso es cuando alguien sin muchos conocimientos coge una botnet y empieza a infectar como si un niño se hurgase la nariz. A la hora de realizar el ataque busca un archivo/url que cargue bastante, en este caso escogió el «xmlrpc.php» de WordPress enviándole un POST. Aparte en este caso no tiene navegador, pero daría igual que lo tenga porque no tiene que solicitar para nada a ese archivo. En el log de accesos vemos algo así:

xxxxxxxxx – – [12/Aug/2014:01:51:11 -0400] «POST /xmlrpc.php HTTP/1.1» 200 405 «-» «-»

xxxxxxxxx – – [12/Aug/2014:01:51:13 -0400] «POST /xmlrpc.php HTTP/1.1» 200 405 «-» «-»

xxxxxxxxx – – [12/Aug/2014:01:51:16 -0400] «POST /xmlrpc.php HTTP/1.1» 200 405 «-» «-»

xxxxxxxxx – – [12/Aug/2014:01:51:17 -0400] «POST /xmlrpc.php HTTP/1.1» 200 405 «-» «-»

xxxxxxxxx – – [12/Aug/2014:01:51:24 -0400] «POST /xmlrpc.php HTTP/1.1» 200 405 «-» «-»

Y como siempre, una imagen vale más que mil palabras (sólo muestro algunas solicitudes, en realidad eran más de 1.500 IP’s atacando a la vez):

Como podéis comprobar existe un patrón, por lo que simplemente tenemos que identificar el patrón y sacar las IP’s. En este caso el patrón son las peticiones a xmlrpc.php, por lo que con dos simples líneas tendría ya todas las IP’s para meter en el firewall, el cuál podría simplificarse en una misma.

more access_log | grep «xmlrpc» >> block.txt

more block.txt | awk -F ‘ ‘ ‘{ print $1}’ >> ips.txt

Una vez tenía el archivo ips.txt fui directamente el CSF y las metí, consiguiendo que el firewall las bloquee y me dé tiempo a buscar una protección. En este caso la mas común es editar nuestro .htaccess y bloquear el acceso a este archivo:

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

</Files>

Aunque los patrones no suelen ser tan fáciles, dado que si te atacan a un artículo extenso de tu blog, lo que tendrías que hacer es comprobar si estas IP’s están cargando las Imágenes y JS de tu blog y si no lo hacen seguramente sean un BOT. Por eso lo mejor si eres administrador de sistemas es que aprendas a usar el mod security y sus reglas. Este ataque la verdad es que podría ser potente, dado que eran mas de 1500 IP’s pero al estar mal realizado se paró en cuestión de 1 minuto.

Conclusiones

Sí, sé que estás pensando lo mismo que yo: este tipo de cosas son lo puto peor, pero como dicen en mi pueblo «ajo y agua» (a joderse y a aguantarse). Como suelo decir a mis amigos del Interné: «Si te imitan o copian, estás haciendo las cosas bien. Si te atacan, en cambio, las haces tan bien que hasta te envidian» 😎

Por último repetiré algo que he dicho en muchas ocasiones e incluso en directo frente a más de 600 personas en el evento Black Hat Spain: los ataques DDoS me parecen tan moralmente inaceptables como el SEO negativo, y no realizo ninguna de estas dos prácticas. Ahora bien, a veces es cierto que el fin justifica los medios… Darle caña a los opresores cabrones, Anonymous 😉

Con este post remato Agosto y seguramente publique a principios de Septiembre un tremendazo post que os va a encantar: cómo ganar dinero con CPA + Adtual 😎 ¡Un abrazo golf@s!

jajaja muy buena info, pobres fracasados envidiosos, sigue alante chuiso

Si hubiera sabido que le estabas dando el bibe al chuisito te habria twitteado mas tarde…

Excelente articulo chuiso!

tengo un bebe de 11 meses y entiendo completamente lo que es batir un record.

jajaja

Esperando ese tutorial me interesa el tema CPA + trucos de chuiso jejeje

Siempre agradecido por compartir tus conocimientos.

Saludos.

Vale! Chuiso me descubriste jejejeje….. Gracias ahora aprenderemos a minimizar estos ataques!

Buen artículo! normal que te saltases las vacaciones para publicarlo… la mitad no lo has escrito tu! xD

por cierto muy bueno lo de lanzar el cebo para que en septiembre estemos atentos 😉

Un saludo!

«así que son meros ataques personales que me paso por el beicon.»

Jajajajajajajajaja!!!

Interesante, ¿CloudFlare hace algo en estos casos? ¿Conviene tenerlo puesto aunque sea la versión free?

No sirve para nada

Che chuiso, si sirve… y mucho.

Hasta la versión free bloquea requests tan mediocres como estos (sin referer, sin user_agent, o user_agents reconocidos)

Sobre todo la opción «Browser integrity check».

También tiene una opción para modo DDOS («I’m under attack») que la verdad no me gusta mucho, pero sirve para darnos algo de tiempo y que el sitio siga online.

Y por último podés crear ‘rules’ para redireccionar a otro lado los ataques específicos como el que te hicieron.

Por cierto, excelente blog Chuiso! te sigo hace un tiempito.

PD: no trabajo para cloudflare jajaja

es mas, cloudflare tiene una opción que te deja cachear de forma estatica una de las páginas 😀

Este Chuiso es lo más, ¡pa´comérselo!

El chuisiooo en Nerja y no dice na de que está por tierras malagueñas, no estarás haciendo snorkel en las playas de Maro, con el tubo en una jarra de cervezon.

Estupendo post, en el terreno de administracion de sistemas, lo tocas tó !

Saludos y a seguir disfrutando por mi tierra.

Me encantan tus post tío… no les entiendo ni pajolera idea pero me encanta tu lenguaje 😉

Espero ese megapost de CPA que quiero cambiar de aires 🙂

Saludos Chuiso!

Muy buen articulo Chuiso, los ataques DDOS, son mortales en webs con trafico limitado.

Tengo un email pendiente contigo,después te lo mando 😉

saludos

Mi apuesta personal es que no atacó el xmlrpc.php porque es un archivo que cargue, sino por la vulnerabilidad descubierta este mes. Seguramente no tenias el blog actualizado (o a lo mejor si xD) a la versión 3.9.2 que corrige ese problema: vozidea.com/wordpress-3-9-2-actualizacion-de-seguridad

Lo estábamos comentando por Twitter, sí estaba actualizado 😀

La causa de las peticiones POST consecutivas al archivo xmlrpc.php; http://blog.spiderlabs.com/2014/07/honeypot-alert-wordpress-xml-rpc-brute-force-scanning.html

Saludos!

PD: Por cierto, si te cansas de playa mientras estás de vacaciones y quieres pasar al río, en Nerja tienes la ruta río Chillar 😉

Ni en época de vacaciones y verano descansan y siguen con ganas de fastidiar, que poca vida social, y que ganas de perder tiempo de su vida con estas cosas y fastidiando a la gente. Que la vida pasa rápido y que sólo tenemos una que se sepa seguro, quien se dedica a hacer estos ataques que se lo piense bien y de seguro que puede dedicar tiempo de su vida en cosas mejores y se sentiría mejor.

Gracias Chuiso por hacer una pausa en tus merecidas vacaciones y escribir este artículo. Leí (no tengo conocimientos en temas de ddos) que recomiendan para protegerse y que va muy bien el servicio de sucuri http://cloudproxy.sucuri.net, no es gratis, son 10$ al mes, pero si de verdad funciona bien y uno recibe muchos ataques tal vez pueda ser interesante y útil.

saludos!!

Gracias!!

hacía tiempo lo probara y me gustara pero no lo encontraba de nuevo!!

Yo recibo habitualmente correos sobre seguridad informática y hace unos días recibí esta blog.segu-info.com.ar/2014/07/ataques-de-fuerza-bruta-en-wordpress.html. Me comuniqué con el soporte técnico de mi hosting y me enviaron varios enlaces y http://codex.wordpress.org/Hardening_WordPress fue el que me pareció más interesante. Quizás les pueda interesar.

Gracias por la información 🙂

Que tal gente, muy bueno el artículo, os recomiendo Incapsula para estos problemillas de gente que no tiene nada mejor que hacer, es de pago, luego tenéis si no recuerdo mal un free de Cloudflare pero deja mucho que desear aún así, es ayuda extra para los ataques DDoS.

Saludos chuiso disfruta de tus vacaciones!

Pd. Putos DDoS son lo peor.

En manos Script kiddies son como monos con ametralladora.

Chuiso el magníficus! Tremendo post y esperando como agua de mayo el de CPA. Por cierto, hemos coincidido en Nerja, yo en playa Burriana. De haberlo sabido antes me hubiese pasado a saludarte. Que descanses y un abrazo 😉

Vaya, yo estaba en Torrecilla pero fui a Burriana a hacer la ruta en Kayak por la costa y vi la playa donde se rodaba Verano Azul xD

En definitiva, mientras más crece tu audiencia, más crece la posibiidad de que te ataquen.

El problema es que ése tipo de gente no va a dejar de existir. Siempre habrá envidias cuando una persona crece.

Gracias por el post, Chuiso.

Saludos.

YEP! ¿Estabas en Nerja? Yo he estado en Motril y me pasé un día a ver la cueva esa y el balcón de Europa, si lo llego a saber te hubiera invitado a una birra…

Saludos

estaria bueno que explicaras mas. Porque como lo contas no deja de ser una anecdota.

Me gustaria si podes explicar como supiste que archivo, desde q ip y demas…

gracias

Hola,

pues siempre debes revisar el access_log de tu web, yo miro directamente el de apache, aunque en tu cuenta ftp debes tener una carpeta que se llama logs.

si eres administrador de su servidor, lo mirarías en la carpeta de apache, en este caso /etc/httpd/domlogs/ aquí tienes muchos archivos, viendo el log de la web (míralo en la imagen negra) verás que existe un patrón, con dos lineas en linux lo sacas, si te fijas también la he puesto arriba.

Hay que ser un vida triste para ocupar tu tiempo «dosseando» a un blogger en pleno Agosto, pero desgraciadamente son gajes del oficio y conviene estar informado sobre el tema para saber que hacer. Espero que continúes disfrutando de tus vacaciones sin nuevos contratiempos 😉 Un saludo.

jajaja muy buen artículo, instructivo y divertido 😛

jajajaja es verdad todo esto ami me jodiendo mi web de full visitas organicas de google me mantenia con mas de mil conectados y les dire que hay ataques que duran por siempre hace un año y media me atacaron y el ataque aun no para no hay referer de donde venga por que lo aparece millones de paginas :C pedi ayudas en muchas partes y nunca la encontre asi que me di por vencido

Tio no me enterao de nada pero sera porq soy noob xD. cuando aprenda un poco mas me volvere a pasar que por aqui hay mucha CALIDAH

aaaa y eso del spam de los bots es la puta clave jejeje

te recomiendo chuiso y a todos, ademas de usar cloudflare,en mi caso lo he probado pero me da conflictos con otros plugins,sin embargo all in one security and firewall es muy bueno para proteger el sitio sobre estas peticiones. Facilmente se puede notar que en el blog no lo tienes ya que el wp-admin es tan publico como tu blog.

saludetes desde Australia. Que lejos me he ido chuiso!

Wowwwwwwwwwwwwwwwwwwwwwwwwwwwwwwww, que tema tan loco, tu si eres loco, muy loco, eres tan loco que no sabes que locura te falto 😛

Bueno quisiera decirles si alguien sabe de algo por favor ayudenme tios un tio de venezuela me esta jodiendo por que entre a una team speak y cogio mi ip y no se si cogio la ruta o algo asi me dijeron pero mi ip al apagar el modem se cambia de ip y aun asi me sigue pingeando este tio no me deja jugar y navegar me hace llegar el ping a 1k y es molesto y quisiera blokear sus ataques o devolverselo por 10 alguien me ayudaria? segun el es el mejor que aqui que mas alla pero no pasa de ser un niño si alguien me ayudaria se los agradeceria adiosssssssssss